计算机网络HTTPS协议详解 工作原理、安全性及应用实践

在当今数字化时代,网络安全已成为计算机网络系统工程服务中至关重要的一环。HTTPS(Hyper Text Transfer Protocol Secure)作为HTTP的安全版本,通过加密通信内容,保障了数据在传输过程中的机密性、完整性和身份认证。本文将深入解析HTTPS的工作原理、安全性机制及其在实际网络工程服务中的应用实践。

一、HTTPS协议概述

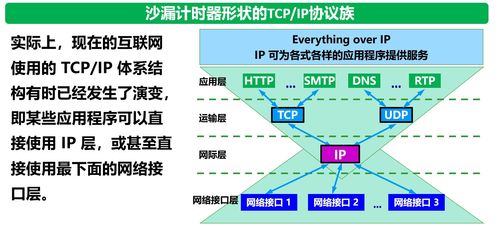

HTTPS并非一个独立的协议,而是在HTTP协议基础上,通过SSL/TLS(安全套接层/传输层安全)协议提供加密传输、身份认证和完整性保护的安全通信机制。默认使用443端口。其核心目标是在不安全的网络环境中,建立一条安全的通信通道,防止数据被窃听、篡改或伪造。

二、HTTPS工作原理

HTTPS的安全通信建立过程主要依赖于SSL/TLS握手协议,其工作原理可分为以下几个关键步骤:

1. 客户端发起请求(ClientHello):

客户端(如浏览器)向服务器发起HTTPS连接请求,并发送支持的SSL/TLS版本、加密套件列表、随机数等信息。

2. 服务器响应(ServerHello):

服务器选择双方都支持的SSL/TLS版本和加密套件,并返回其数字证书(包含公钥)、随机数等信息。

3. 证书验证:

客户端验证服务器证书的真实性(是否由可信的证书颁发机构CA签发)、有效性(是否在有效期内)以及域名匹配性。此步骤是身份认证的关键。

4. 密钥交换与协商:

验证通过后,客户端生成一个“预主密钥”,并使用服务器证书中的公钥加密后发送给服务器。服务器用其私钥解密获得预主密钥。双方利用两个随机数和预主密钥,通过特定算法生成相同的“会话密钥”。

5. 安全通信建立:

握手完成,双方使用协商出的会话密钥进行对称加密通信。对称加密效率高,适合大量数据传输。

整个握手过程确保了后续通信的保密性(加密)、完整性(MAC验证)和服务器身份的真实性。

三、HTTPS的安全性机制

HTTPS通过多重机制构建了坚固的安全防线:

- 加密(Confidentiality):

- 非对称加密(Asymmetric Encryption):用于握手阶段的密钥交换和身份认证(如RSA、ECC算法)。

- 对称加密(Symmetric Encryption):用于建立连接后的数据传输(如AES、ChaCha20算法),效率更高。

2. 完整性(Integrity):

通过消息认证码(MAC,如HMAC)或认证加密(如AEAD)技术,确保数据在传输过程中未被篡改。

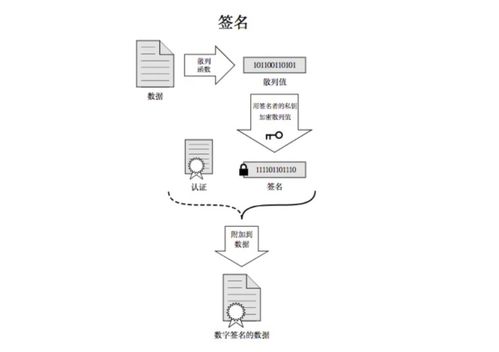

3. 身份认证(Authentication):

依赖公钥基础设施(PKI)和数字证书。证书由可信的第三方CA签发,证明了服务器公钥与身份的绑定关系,防止中间人攻击。

4. 前向安全性(Forward Secrecy):

现代HTTPS部署(使用如DHE或ECDHE密钥交换算法)确保即使服务器私钥未来泄露,过往的通信记录也无法被解密。

四、在计算机网络系统工程服务中的应用实践

在为企业或组织构建网络系统时,HTTPS的部署与实践是提升整体安全态势的核心环节。

- 证书的获取与管理:

- 证书类型选择:根据需求选择域名验证(DV)、组织验证(OV)或扩展验证(EV)证书。

- 证书获取:从可信CA(如Let’s Encrypt、DigiCert、GlobalSign)购买或申请免费证书。自动化工具(如Certbot)可以简化获取与续期流程。

- 证书生命周期管理:建立监控和续期流程,避免证书过期导致服务中断。

- 服务器配置优化:

- 强制HTTPS重定向:配置Web服务器(如Nginx、Apache),将所有HTTP请求301重定向到HTTPS。

- 启用HSTS:通过HTTP严格传输安全头,指示浏览器强制使用HTTPS连接,防范SSL剥离攻击。

- 选择安全的加密套件:禁用不安全的旧协议(如SSLv2/v3)和弱加密算法,优先使用TLS 1.2/1.3及强加密套件(如ECDHE-RSA-AES256-GCM-SHA384)。

- 性能考量与优化:

- TLS握手优化:启用会话恢复机制(如Session ID、Session Ticket),减少重复握手开销。

- OCSP装订:将证书状态验证信息随TLS握手一并发送,避免客户端单独查询带来的延迟和隐私泄露。

- 使用CDN加速:利用内容分发网络的边缘节点进行SSL/TLS终结,减轻源站压力并提升用户访问速度。

- 安全监控与审计:

- 定期使用安全扫描工具(如SSL Labs的SSL Test)评估HTTPS配置强度。

- 监控证书有效期、协议版本和加密套件支持情况。

- 在网络系统工程中,将HTTPS配置纳入统一的配置管理和安全基线。

五、

HTTPS已从一项可选的安全增强措施,发展成为现代网络通信,尤其是Web服务的标准配置。它通过复杂的密码学原理和精巧的协议设计,在用户与服务器之间构筑了可信的安全通道。对于计算机网络系统工程服务而言,深入理解HTTPS的工作原理,并遵循最佳实践进行部署、配置与维护,不仅是满足合规性要求(如GDPR、等保2.0)的必要条件,更是保护用户数据、捍卫企业声誉、构建可信数字生态的基石。随着量子计算等新技术的演进,HTTPS协议本身也在不断发展(如TLS 1.3的普及、抗量子加密算法的研究),网络工程服务需要持续关注并适应这些变化,以保障系统长期的安全与稳定。

如若转载,请注明出处:http://www.gacholding.com/product/4.html

更新时间:2026-06-05 06:59:45